TL;DR :Un post viral circulant sur Internet chinois prétend de manière moqueuse que "la liberté d'expression existe" tant que vous suivez un protocole en 7 étapes digne d'un roman d'espionnage. Bien que destiné à être une satire sombre, cette liste est en réalité un masterclass de haut niveau en Sécurité Opérationnelle Extrême (OpSec).Elle révèle une vérité glaçante sur l'internet moderne : la vie privée n'est plus un paramètre par défaut ; c'est un défi d'ingénierie à haute friction. Voici la décomposition de la "Pile Fantôme" nécessaire pour être véritablement anonyme à l'ère de la surveillance totale.

"Qui dit qu'il n'y a pas de liberté d'expression ? Vous colportez des rumeurs !" 😡

C'est la première ligne d'une pièce de satire sombre actuellement tendance dans les cercles technologiques. Elle affirme que quiconque peut s'exprimer librement, à condition d'être prêt à exécuter un protocole spécifique et hautement technique en 7 étapes avant d'appuyer sur "Entrée."

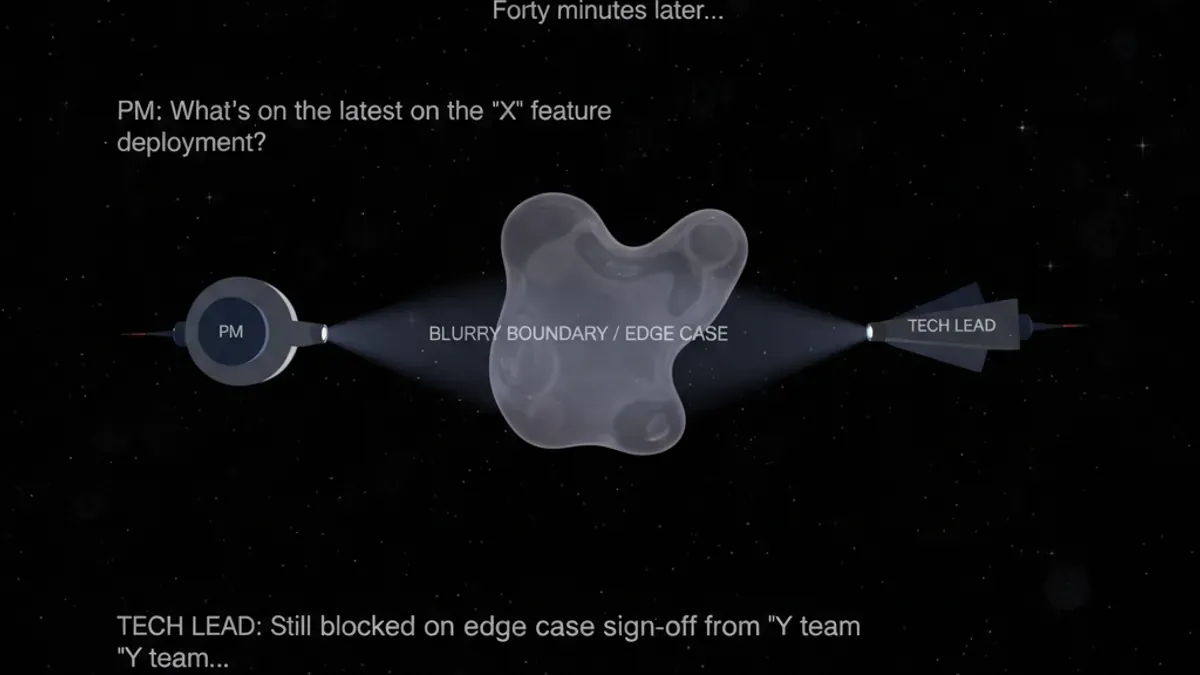

Bien que l'intention soit l'ironie, la précision technique de cette liste est profonde. Elle illustre parfaitement la guerre asymétriqueentre l'individu et l'État de surveillance (ou le capitalisme de surveillance).

Pour comprendre ce qu'il faut vraiment pour posséder vos données et votre voix aujourd'hui, décomposons la "Pile Fantôme."

Étape 1 : Le Purge Matériel (La Machine Sans Confiance)

"Obtenez un ThinkPad X200 d'occasion, flashez le BIOS Libreboot et faites fondre physiquement la puce de surveillance Intel ME."

La Logique :Les ordinateurs modernes ne vous appartiennent pas. Depuis 2008, les CPU Intel incluent le Moteur de Gestion (ME)—un sous-système séparé qui fonctionne même lorsque votre ordinateur est éteint. Pour être véritablement privé, vous devez revenir à du matériel d'avant 2008 (comme le X200) et remplacer le BIOS propriétaire par du code open-source (Libreboot) pour garantir qu'aucune porte dérobée n'existe.

Étape 2 : La Lobotomie des Capteurs (La Réalité Air-Gap)

"Retirez le microphone, la caméra et le module Bluetooth de la carte mère. Soudez toutes les ports de données inutiles, ne laissant que l'alimentation."

La Logique :Les commutateurs logiciels sont des mensonges. Si un microphone est physiquement connecté, il peut être détourné. La seule façon d'assurer le silence est la destruction physique.Le Bluetooth est un phare qui diffuse votre emplacement à chaque appareil dans un rayon de 10 mètres. Il doit disparaître.

Étape 3 : La Cage de Faraday Numérique (Le Système d'Exploitation Amnésique)

"Cachez-vous dans un sous-sol sans signal, construisez une cage de Faraday et insérez une clé USB Tails OS (fonctionne entièrement en RAM, s'efface à l'arrêt)."

La Logique :Votre système d'exploitation (Windows/macOS) enregistre tout. Tails (Le Système Amnésique Incognito) est conçu pour oublier. Il fonctionne dans la Mémoire à Accès Aléatoire (RAM). Au moment où vous débranchez, les données disparaissent. La cage de Faraday garantit qu'aucun signal errant ne fuit ou n'entre.

Étape 4 : Le Vol de Réseau (Obfuscation de l'Origine)

"Installez une antenne directionnelle Yagi, volez le WiFi public d'un Starbucks à 3 km, et forcez tout le trafic à passer par un triple saut Tor."

La Logique :N'utilisez jamais votre propre FAI ; ils sont la première ligne de surveillance. En utilisant une antenne longue portée pour accéder à un réseau public, vous dissociez votre emplacement physique de l'adresse IP. Tor (Le Routeur Oignon)fait ensuite rebondir votre trafic à travers trois nœuds chiffrés dans le monde, rendant presque impossible de tracer la source.

Étape 5 : Le Fantôme Financier (L'Argent Propre)

"Utilisez Monero (XMR) lavé à travers 5 couches pour acheter une carte SIM anonyme du marché noir moldave pour les codes de vérification."

La Logique :Le Bitcoin est traçable. Moneroest mathématiquement privé. Vous avez besoin de cette monnaie introuvable pour acheter l'"identité"—la carte SIM jetable—nécessaire pour enregistrer des comptes sur des plateformes qui exigent une vérification par téléphone (ce qui est presque toutes maintenant).

Étape 6 : Le Vide Biométrique (Mode Anti-Surveillance)

"Portez un bodysuit anti-reconnaissance de démarche et un masque de brouillage infrarouge. Tapez en utilisant une méthode d'entrée hors ligne."

La Logique :L'anonymat en ligne est inutile si une caméra de rue vous identifie par votre façon de marcher (Analyse de la démarche) ou votre visage. La vie privée nécessite désormais des contre-mesures physiques dans le monde réel.

Étape 7 : Le Lavage Stylométrique (Effacer l'Humain)

"Traduisez votre texte d'avant en arrière entre Google et DeepL 10 fois pour effacer vos empreintes linguistiques personnelles."

La Logique : C'est l'étape la plus moderne et critique. Les modèles d'IA peuvent désormais vous identifier par votre Stylométrie— votre structure de phrase unique et votre choix de mots. En faisant passer le texte par plusieurs traductions automatiques, vous éliminez la nuance humaine, laissant un bloc de texte générique et introuvable.

Puis, et seulement alors, vous appuyez doucement sur Entrée.

Conclusion : Le Prix du "Par Défaut" est la Soumission

La satire conclut :"Je vous ai tout appris. Si vous prétendez encore qu'il n'y a pas de liberté d'expression, vous mentez simplement !"

La blague, bien sûr, est que le coût de cette "liberté" est si élevé qu'il est effectivement inexistant pour 99,99 % de la population.

Mais la leçon stratégique est celle-ci :La commodité est la monnaie que nous payons pour la surveillance.

- Nous gardons le microphone parce que nous voulons Siri.

- Nous utilisons le FAI parce que nous voulons Netflix en 4K.

- Nous utilisons Windows parce que nous voulons de la compatibilité.

À l'ère de l'IA, la véritable souveraineté numérique n'est pas un droit ; c'est un exploit d'ingénierie. Si vous n'utilisez pas la "Ghost Stack", vous n'êtes pas un citoyen privé. Vous êtes un livre ouvert.

Et c'est très bien, tant que vous comprenez l'échange.